ما هو الإحتيال الإلكتروني Phishing ؟ أساليبه وكيف نتفاداه؟

الإحتيال الإلكتروني أو التصيد الإلكتروني مصطلحات أصبحت شائعة في قاموس الجرائم الإلكترونية التي يتزايد ضحاياها من الأشخاص المتصلين بالأنترنت من كل انحاء العالم وفي كل فئات المجتمع.

ليس مهم نوع الجهاز المتصل من خلاله بالإنترنت سواء كان من الحواسيب أو الهواتف الذكية أو أي جهاز آخر، كل ما يهم هي المعلومات المهمة التي يحتويها الجهاز.

يسعى المحتال إلى الوصول إلى البيانات الحساسة مثل أرقام بطاقة الإئتمان أو كلمات المرور إلى الحسابات على مختلف المنصات والمواقع، وسرقتها بشتى أنواع الطرق الغير شرعية. ومن هذه الطرق تلك التي يعتمد فيها النصاب على الذكاء الإجتماعي في ربط علاقة ثقة بينه وبين الضحية، حتى يحصل على ما يريد.

بعدها تبدأ مرحلة الإبتزاز المادي أو المعنوي. في الحقيقة لا يود أي شخص أن يقع في هذا المأزق، وهو ما دفعنا للكتابة حول هذا الموضوع المهم، الذي سنحاول في هذا المقال تغطية مفهوم الإحتيال الإلكتروني وفضح أساليبه وكيفية الوقاية منه، المرجو متابعة القراءة قد تستفيد يوما ما وتستطيع أن تتجنب الخطر الذي يمكن ان يحدق بك.

تعريف الإحتيال الإلكتروني أو التصيد الإلكتروني Phishing

يمكن تعريف الإحتيال الإلكتروني بأنه جريمة إلكترونية متمثلة في سرقة البيانات المهمة للمستخدمين عن طريق تنكر السارق أو المحتال في صفة كيان رسمي موثوق به، يعمل على جانب الذكاء الاجتماعي كما سبق وأشرنا لربط علاقات مع الضحية وكسب ثقتها، للوصول بطريقة فنية إلى بيانات اعتماد تسجيل الدخول أو إلى ملفات مهمة وخطيرة إن وقعت بين ايدي الغير.

غالبا ما يكون اول تواصل بين الضحية والمحتال عن طريق رسالة بريد إلكتروني أو رسالة في أحد منصات الدردشة الفورية ومواقع التواصل الاجتماعي، أو عبر رسالة نصية أو رسالة واتساب، هناك أيضا من يقوم بإنشاء صفحات او مواقع شبيهة بالمواقع الرسمية الحكومية وغيرها ويجمع بيانات المستخدمين عن طريقها.

بمجرد ما تقوم الضحية بالرد على مثل هذه الرسائل التي تحتوي على روابط خبيثة، يكون قد وقع في فخ الإحتيال الإلكتروني، فإذا صدق المستخدم حديث المحتال وقام بتنفيذ ما يطلبه منه دون ان يتأكد من مصدر المحادثة تكون النتيجة مدمرة.

إما بتثبيت برامج الضارة أو التجسس على الحسابات وكلمات المرور وإرسالها للجاني، وفي أحيان أخرى يتم إيقاف عمل الجهاز بكل محتوياته ويطلب المجرم فدية لإعادة تشغيله، ولعلكم سمعتم بفيروس الفدية الشهير الذي يشل من حركة الحاسوب حتى يدفع الضحية مبلغا من المال.

حين نقول الضحية فهذا لا يعني شخص بل قد يتعدى الأمر إلى خداع المنظمات أيضا، حيث يمكن أن تستهدف الهجمات الإحتيالية أي نوع من البيانات ذات القيمة الشخصية للأفراد أو التنظيمية للمنظمات، سواء أكان ذلك بغرض الاحتيال للضغط على الضحية لدفع المال أو الوصول إلى شبكة المؤسسات بهدف التجسس التي تمارسه الدول على بعضها البعض أو الدولة على بعض الجمعيات والمنظمات المحظورة.

أساليب الإحتيال الالكتروني Phishing

ترتكز أساسا هجمات الإحتيال الالكتروني Phishing على منصات التواصل الاجتماعيّة في فتح قنوات بينها وبين الضحايا، كما انها تعتمد على الرسائل التي ترسلها إلى إيميلات الأشخاص التي تستهدفهم في النصب والإحتيال، لهذا ينصح دائما بعدم فتح أي رسالة لست متاكدا من مصدرها، إن فعلت ذلك قد تكون فتحت الباب لعملية إحتيال إلكتروني دون أن تدري.

قبل أن يقوم الجناة بالتصيد الالكتروني Phishing على الشخص المراد النصب عليه، يقومون بأبحاث معمقة عنه في أماكن تواجده على مختلف المنصات مثل LinkedIn Facebook Twitter وباقي المواقع التي يمكن أن تفيدهم في التعرف أكثر على الشخص الضحية، مثل إسمه الحقيقي وأسماء وعناوين البريد الإلكترونية للعاملين بالمؤسسة او الشركة إذا كان الهدف هو إحدى المنظمات.

تفاصيل مهمة تساعد المحتالين في إيماء الضحية أنه في حوار مع جهة موثوقة ما يربي شعور الراحة إتجاه الطرف الآخر ذو النوايا الخبيثة، وينفذ المطلوب منه بدون تفكير، هنا سر نجاح حملة الإحتيال الإلكتروني.

التصيد الإلكتروني عن طريق الإيميل

أشرنا أن المحتالين يجمعون أكبر قدر ممكن من المعلومات حول الضحية قبل الإيقاع به في فخ الإحتيال الإلكتروني Phishing يرسلون بعدها رسالة إلى البريد إلكتروني للهدف المراد الحصول على معلوماته الحساسة، لكن الأمر يستدعي تنفيذ بعض تفاعلات من طرف المستخدم، مثل النقر فوق رابط يبدو سليما لكنه ملغوم ما ينتج عنه ضرر فوري على الجهاز او الحساب، أو تقوم عملية الضغط بتنزيل روابط تجسس تعمل في الخلفية دون علم الضحية.

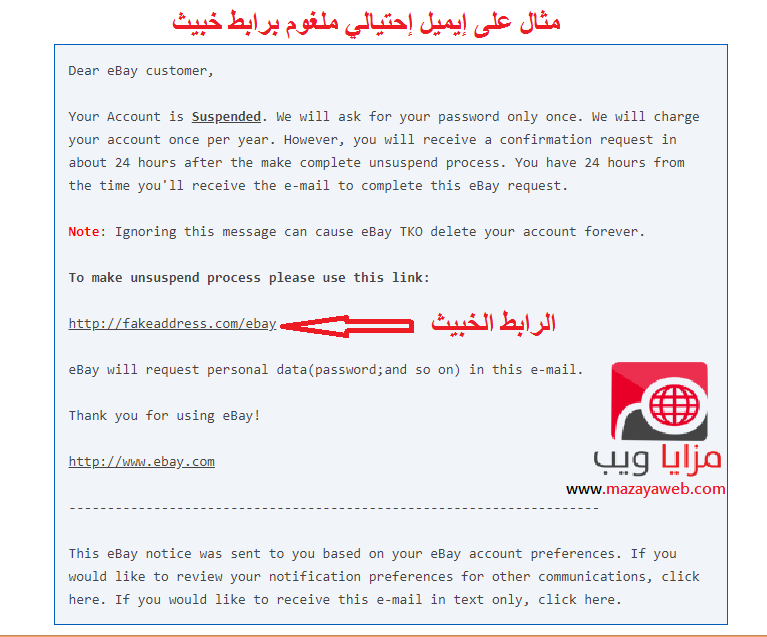

شاهد المثال الذي في الصورة التالية:

حيث يظهر على انه إيميل من موقع إيباي -موقع البيع والشراء الشهير- إلى أحد البائعين الذين يشتغلون على الموقع، يعلمونه أن حسابه على إيباي قد تم تعليقه وعليه ان يضغط على الرابط الذي يظهر على انه من إيباي للبدء في فك الحظر والإستمرار في العمل على الموقع،

هنا المحتالين يلعبون على الذكاء الاجتماعي كما ذكرنا ويعلمون أن الخوف من ان يفقد البائع حسابه على منصة ebay ستجعله يسرع في الضغط على الرابط حتى قبل التأكد من انه من جهة رسمية هنا من ايباي نفسه.

يقوم المحتالون بمعالجة الروابط لتصبح شبيهة بتلك الرسمية فيعمدون إلى وضع إسم الموقع في الرابط، من الصعب ان يكون في إسم النطاق لهذا في المثال تجدون أن الرابط الملغوم على هذا الشكل .com/ebay ما يوحي للوهلة الأولى انه من موقع ebay.com والفرق بين الرابطين كبير.

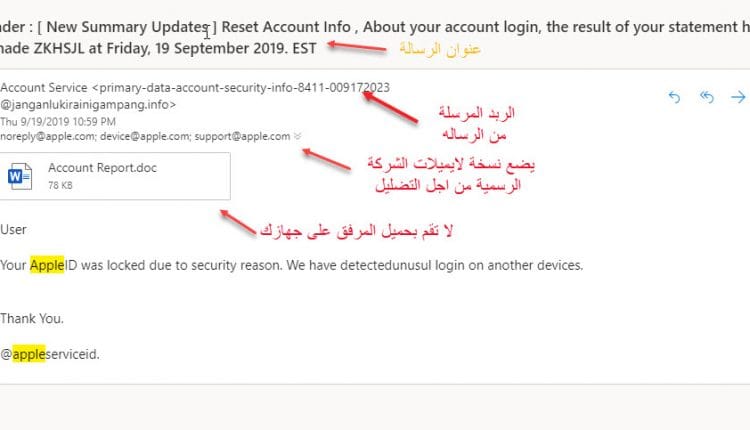

مثال اخر

هذا مثال اخر على الاحتيال عن طريق البريد الالكتروني حيث يقوم هذا المحتال بارسال رسالة لك تظهر انها من شركة أبل (لقد قام بجمع معلومات عنك مسبقا) وتطلب منك تحميل الملف حيث ان حسابك قد اغلق ويحتاج الى اعادة تنشيط.

انظر الى خانه المرسل سوف تجد انه ايميل غير رسمي وليس من شركة ابل وهذه اول علامه انه محتال.

هنا نضع أكثر الطرق خداعاً التي تستخدم في الإيميلات المُنتحلة عن طريق انتحال إيميل تنبيه من:

– الشبكات الاجتماعية مثل تويتر وانستقرام وغيرها.

– البنوك ومواقع الدفع المالي مثل بي بال.

– مقدم خدمة الإيميل لديك.

– الخدمات المشهورة مثل نتفليكس وأرامكس.

– أمير نيجيري يريد تحويل أمواله.

هذه كلها هدفها النصب والاحتيال والمرجو تحري الدقة عند فتح مثل هذه الايميلات.

وما سبق ذكره على الإحتيال عن طريق البريد الإلكتروني، يمكن إسقاطه على باقي المنصات الإجتماعية قد تصلك رسالة على الفيسبوك ماسينجر أو على الأنستغرام ما سيتغير هو الرابط فقط الذي يميل دوما إلى ان محاكاة رابط الجهة الرسمية الذي يتحدثون بإسمها.

أنواع الإحتيال الالكتروني Phishing

تختلف أنواع التصيد الإلكتروني التي يستعملها الجناة بإختلاف الأهداف التي يبتغون الإيقاع بها في شباك الخداع، تصيد الأفراد يختلف عن تصيد الشركات والمنظمات، فلكل منهم نوع الخداع الذي يلائمه وأنواع التصيد هي:

- التصيد عبر التلفون Vishing

يشير Vishing إلى التصيد الاحتيالي عبر المكالمات الهاتفية. نظرًا لاستخدام الصوت لهذا النوع من الخداع ، فإنه يطلق عليه vishing → voice + phishing = vishing.

بالنظر إلى سهولة ووفرة البيانات المتوفرة في الشبكات الاجتماعية ، فليس من المستغرب أن يتواصل المحتالون بثقة عبر مكالمة باسم الأصدقاء أو الأقارب أو أي علامة تجارية ذات صلة ، دون إثارة أي شك.

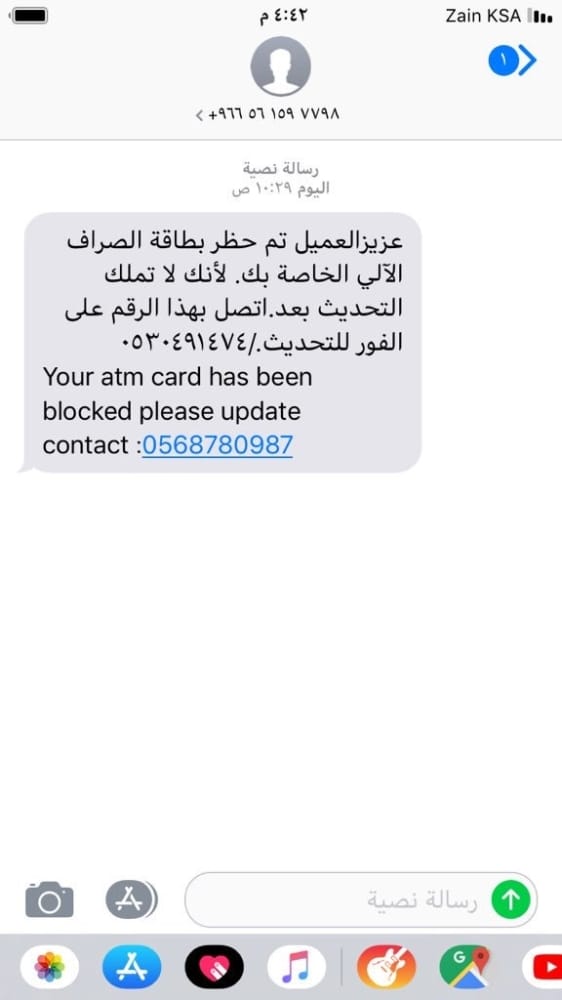

- التصيد عبر SMS Smishing

تعد رسائل التصيّد عبر الرسائل القصيرة أو SMiShing واحدة من أسهل أنواع هجمات التصيد الاحتيالي.

حيث يتم استهداف المستخدم عن طريق ارسال الرسائل القصيرة او رسائل الواتساب.

في SMiShing ، قد يتلقى المستخدمون تفاصيل وهمية أو أمر مزيف لمنتج يوهمك انك قمت بطلبه مع رابط الإلغاء.

سيكون الرابط في الواقع صفحة وهمية مصممة لجمع البيانات الشخصية.

مثال على رسائل الواتساب

مثال على رسائل SMS للاحتيال

اذا وصلتك مثل هذه الرسالة فقم بالتبليغ عنها فورا

- الأحتيال الإلكتروني الرمحي Spear

هذا النوع ما قمنا بطرحه كمثال في الفقرة السابقة، حيث يستهدف أشخاص محددين، مع الإلمام ببعض المعاومات الشخصية والمهنية عنهم، حتى تكون الرسالة عبر الإيميل أكثر مصداقية وأكثر إقناعا، ما لا يدع مجالا للشك عكس محاولات التصيد التقليدية التي كانت في السابق وكانت عادة تبوء بالفشل بسبب أسلوب كتابة الإيميل الركيكة والمليئة بالأخطاء الإملائية.

- الإحتيال الإلكتروني عن طريق الإستنساخ Clone

يقوم فيه المحتالون بإستنساخ حرفي للرسائل التسويقية او الإنذارية أو تلك الإعتتيادية التي يتلقاها الجميع على الإيميلات الخاصة بهم، ويعملون فقط على تغيير الرابط الرسمي برابط خبيث الذي يقلب حياة الضحية رأسا على عقب.

- الإحتيال الإلكتروني صيد الحيتان Whaling

سمي بالحيتان لأنه يستهدف أشخاص دوي مناصب كبرى في الشركات والحكومات والدول، شبه بصيد الحيتان في البحر، هنا الأمر يتطلب دهاء أكبر وخطة للتواصل دقيقة ليظهر الأمر على انه تواصل قانوني رفيع المستوى، ويكون هناك تجاوب بين الحوت المراد إصطياده وبين الصياد فالطعم يجب ان يكون محبوكا بدقة.

كيف نتفادى الوقوع ضحية الإحتيال الإلكتروني

لن تتوقف محاولات الخداع الإلكتروني ولست بعيدا ان تكون ضحية يوما ما، لهذا فمن الأفضل معرفة كيفية الوقاية من هجمات التصيد الإلكتروني، وتفادي الوقوع ضحية بن يدي صائدي الفرص.

كيفية تفادي هجمات التصيد الإلكتروني وما هي اساليب الدفاع

تلجأ المنظمات والمؤسسات الرسمية إلى الشركات المختصة في الامن السيبراني التي تقوم بمهمة حماية البيانات الحساسة والمعلومات المهمة المتواجدة على الحواسيب ومختلف الأجهزة الأخرى المتصلة بالانترنت من الإختراق وهجمات التجسس.

شركات الامن السيبراني تعمل على وضع جدار أمني يمنع الفيروسات والهجمات الإلكترونية من مهاجمة أنظمة التشغيل والأجهزة لضمان سير عملها بطريقة عادية وآمنة، فإذا عجز المهاجم عن الإختراق فإنه يسلك طريق الإحتيال الإلكتروني.

تأجير شركة مختصة في الأمن السيبراني مهم جدا إلن هذا الإجراء يجب ان يصاحبه رفع وعي الموظفين بطرق التعرف على رسائل البريد الإلكتروني المشبوهة والروابط الملغومة.

المهاجمون عبر الإنترنت مستمرون دوما في تطوير أساليب الخداع والنصب الإلكتروني لهذا من الضروري أن يتعلم الأفراد كيفية تفادي التصيد الإلكتروني.

تنصيب برنامج مكافحة الفيروسات على جهازك بحيث اذا قمت بتحميل فيروس او ضغطت على رابط مشبوه سوف يقوم البرنامج بتحذيرك .

يمكن أن تتفادى مثل هذه الهجمات بعدم فتح أي ايميل او رسالة الا بعد التحقق من مصدرها والتاكد انها فعلا من جهة رسمية وسؤال الاصدقاء ان امكن او الاستعانة باحد الاشخاص ذوي الخبرة .

يجب عليك دائما متابعة الاخبار المتعلقة بالإحتيال الإلكتروني ومعرفة الاساليبي والطرق الجديدة لتفاديها

طرق كشف زيف الرسائل الإلكترونية للتصيد عبر الانترنت

تتضمن رسائل البريد الإلكتروني المزيفة بعض العلامات التي تدل على ان المرسل جهة مشكوك في أمرها، وهو ما سنعمل على سردها في القادم من أسطر تابع معنا حتى تستطيع كشف رسائل البريد الإلكتروني الاحتيالية:

- تتضمن عروض إغراء مبالغ فيها حتى يتم تغييب عقل الضحية ويبدأ في التفكير فقط في الخطوة القادمة للفوز بالعرض المغري أو الهدية المجانية ويقوم تلقائيا بالضغط على الرابط الملغوم، يجب الإشارة إلى انه لا شيء مجاني على الإنترنت، لهذا إحترس جيدا حين تصلك رسالة بها عرض غير منطقي. فكر في أن قد يكون فخ!!

- في غالب الأحيان، الرسائل الإحتيالية تصل إلى المستخدمين من مرسلين غير عاديين وغير إعتياديين، إن وصلتك رسالة على بريدك الإلكتروني من مصدر غير معروف فلا تغرك مظهر الرسالة الإحترافي ذاك هو سر نجاحهم.

- في بعض الأحيان قد يكون المرسل غير إحترافي ويقع في الأخطاء الإملائية، الشركات التي تحترم عملائها يكون لديها مدققين لغويين ينظرون في كل النصوص المكتوبة الموجهة إلى العملاء قبل إرسالها، كثرة الأخطاء الإملائية والتعابير الركيكة مبعث على الشك في مصدر الرسالة.

- أيضا قد تتضمن الرسائل الاحتيالية بعض التهديدات بإغلاق الحساب كما رأينا في المثال السابق، وما إلى ذلك، ويلحّون في طلب القيام بما يلزم.

- وجب الإنتباه أيضا إلى الروابط والتدقيق فيها جيدا بل الصغط عليها، خاصةً عندما يكون URL مختلفًا عما يظهر في محتوى البريد الإلكتروني، او عندما يطلب من الضغط على رابط مخفي.

- أيضا قد تختوي الرسالة على مرفقات غير إعتيادية وغير متوقعة، خاصة الملفات بإمتدادات exe التي تعتبر خطيرة على الجهاز ككل.

.

ما العمل إذا كانت الرسالة بهدف الإحتيال الإلكتروني

ماذا تفعل إذا كنت غير متأكد من أن الإيميل الذي وصلك للتو غير رسمي؟

بشكل عام، إذا وصلتك رسالة كيفما كان نوع المرسل، لا تضغط على أي رابط من الوهلة الأولى التي تفتح فيها الرسالة حتى وإن كان من مصدر موثوق حتى تتفادى ردود الأفعال وانت تحت تاثير دغدغة المشاعر التي يمارسها المسوقون عامة والمحتالون خاصة.

- أعد القراءة وتمعن في الرسالة وتحري الروابط الرسمية كما أشرنا في المثال السابق

- لا تقم بتنفيذ أي طلبات أو إتباع أي رابط في بريدك الإلكتروني. هناك بديل وهو العودة إلى الموقع الرسمي والتحقق من الرابط الأصلي https://www.ebay.com في المثال السابق والإنطلاق منه.

- لا تقم بإرسال أي بيانات شخصية عبر البريد الإلكتروني. إذا كانت الرسالة تطلب معلومات شخصية عن حسابك في الشركة، إذهب إلى المتصفح وقم بتسجيل الدخول إلى حسابك عبر الموقع الرسمي كما تقوم بذلك في المعتاد.

- كل الشركات المحترمة والتي يهمها أمر عملائها توفر وسائل عديدة للتواصل معها من بينها الشات الفوري من على الموقع الرسمي، فلا تتردد في ان تستعمله إذا شككت في رسالة ما.

بهذا ،ينتهي مقالنا حول الإحتيال الإلكتروني، ننتظر تعليقاتكم حول الموضوع، لا تبخلوا علينا و على الجميع بأي معلومة من شانها التوعية أو الحد من التصيد الإلكتروني.

الرجاء مشاركة المنشور لتعم الفائدة